Trong hành trình phát triển, khẳng định vị thế trên thương trường thì mỗi công ty đều lưu trữ nhiều dữ liệu liên quan đến hoạt động kinh doanh. Trong đó, có những dữ liệu sẽ được công ty công khai để công chúng tiếp cận, nhưng cũng có dữ liệu cần được bảo mật tuyệt đối. Bởi nó mang tính riêng tư và tác động trực tiếp tới quyền lợi của công ty. Để hiểu rõ hơn về việc này, hãy cùng CoDX tìm hiểu quy trình bảo mật thông tin trong bài viết dưới đây nhé!

| Bạn đang đọc bài viết trên trang Kiến thức quản trị của CoDX – nền tảng chuyển đổi số doanh nghiệp toàn diện. |

1. Quy trình bảo mật thông tin là gì?

Quy trình bảo mật thông tin (trong tiếng Anh: Information security process) là các bước bảo đảm cho các dữ liệu được lưu truyền an toàn ở một phạm vi cụ thể với nhiều cách thức hiện đại, tiên tiến, nhằm tránh nguy cơ đe dọa ảnh hưởng tiêu cực tới doanh nghiệp.

|

TẢI BỘ EBOOK VẬN HÀNH DOANH NGHIỆP TỪ CODX |

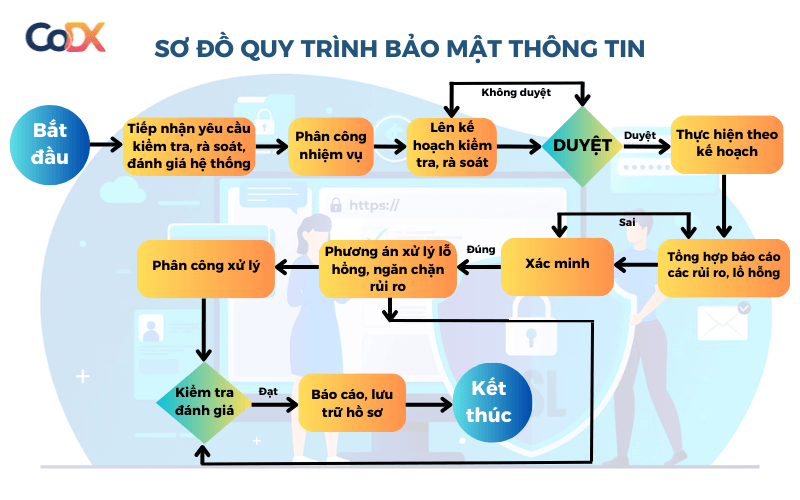

2. 10 Bước thiết lập quy trình bảo mật thông tin an toàn nhất 2023

Dưới đây là 10 bước quan trọng thiết lập quy trình bảo mật thông tin cho doanh nghiệp Việt:

- Bước 1: Tiếp nhận yêu cầu kiểm tra phần mềm thông tin;

- Bước 2: Phân công công việc kiểm tra phần mềm thông tin;

- Bước 3: Thiết lập kế hoạch kiểm tra;

- Bước 4: Thực hiện theo bản kế hoạch;

- Bước 5: Tổng hợp báo cáo những rủi ro khi thực hiện;

- Bước 6: Xác minh báo cáo rủi ro;

- Bước 7: Giải pháp xử lý rủi ro;

- Bước 8: Phân công xử lý những rủi ro;

- Bước 9: Đánh giá tất cả quy trình;

- Bước 10: Báo cáo lưu trữ hồ sơ trong quy trình.

2.1. Bước 1: Tiếp nhận yêu cầu kiểm tra hệ thống thông tin

Bước đầu tiên trong quy trình bảo mật thông tin, nhân viên cần xác định yêu cầu kiểm tra hệ thống thông tin đến từ nhiều nguồn khác nhau như: Phòng quản lý, đội ngũ phát triển phần mềm, bộ phận an ninh thông tin, đối tượng có quyền kiểm tra, giám sát hệ thống,… và xác định ai sẽ chịu trách nhiệm tiếp nhận yêu cầu kiểm tra và quản lý quá trình kiểm tra. Lúc này, nhân viên chịu trách nhiệm tiếp nhận yêu cầu kiểm tra thông qua cách:

- Xác định ngày và thời gian tiếp nhận yêu cầu;

- Xác định người gửi yêu cầu và liên hệ với họ nếu cần thiết để xác minh yêu cầu.

2.2. Bước 2: Phân công nhiệm vụ kiểm tra hệ thống thông tin

Khi nhận được yêu cầu, tiếp tục thực hiện phân công nhiệm vụ cụ thể cho từng thành viên về: Nhiệm vụ cụ thể, mức độ trách nhiệm, thời gian hoàn thành, kỹ thuật kiểm tra sẽ được ứng dụng. Đồng thời, xác định mối quan hệ và cách thức trao đổi giữa người thực hiện kiểm tra và người gửi yêu cầu kiểm tra nhằm giúp thông tin được truyền đạt một cách hiệu quả và nằm trong thời gian quy định.

2.3. Bước 3: Xây dựng kế hoạch kiểm tra trong quy trình bảo mật thông tin

Sau khi các thành viên đã nắm được nhiệm vụ của mình, tiến hành xây dựng kế hoạch về cách thực hiện kiểm tra gồm: Các bước, cách thức, công cụ cần sử dụng. Phải xác định được những yếu tố chi tiết cần kiểm tra trong phạm vi kiểm tra về việc kiểm tra quá trình bảo mật, cổng và giao thức mạng, phần mềm và mã nguồn, thông tin nhạy cảm cũng như các khía cạnh liên quan.

Nhân viên xác định những tiêu chuẩn và quy tắc bảo mật sẽ sử dụng làm tiêu chí kiểm tra gồm: Tiêu chuẩn an toàn (ISO 27001, NIST), tiêu chuẩn bảo mật nội bộ của doanh nghiệp. Tiến hành lập kế hoạch chi tiết cho từng bước kiểm tra, cụ thể:

- Thời gian bắt đầu và kết thúc;

- Công cụ và phương pháp;

- Người thực hiện kiểm tra và vai trò;

- Tiêu chuẩn và quy tắc tham chiếu;

- Lịch trình: Thời gian bắt đầu và kết thúc, hạn chót cần tuân thủ;

- Người chịu trách nhiệm chung;

- Người quản lý và giám sát.

2.4. Bước 4: Thực hiện theo kế hoạch bảo mật thông tin

Dựa vào bản kế hoạch đã được thiết lập, nhân viên thực hiện kiểm tra theo quy trình bảo mật thông tin, cụ thể: Từng bước kiểm tra, sử dụng các công cụ và ghi lại kết quả kiểm tra. Cần kiểm tra tất cả quy trình bảo mật như:

- Quy trình xác thực và ủy quyền, quy trình quản lý khóa, quy trình giám sát,…

- Hệ thống máy tính, mạng, và ứng dụng: Cổng, giao thức mạng, ứng dụng và mã nguồn, cấu hình bảo mật phần mềm nhằm xác định mức độ an toàn.

- Đối với thông tin nhạy cảm: Kiểm tra cơ sở dữ liệu và lưu trữ dữ liệu để đảm bảo dữ liệu được bảo mật tối đa.

2.5. Bước 5: Tổng hợp báo cáo các rủi ro trong quy trình bảo mật thông tin

Khi kiểm tra, hãy ghi chép lại kết quả một cách kỹ lưỡng và cẩn thận về những lỗ hổng bảo mật, lỗi, sai sót, vấn đề bảo mật được phát hiện. Sau khi hoàn tất kiểm tra, nhân viên tổng hợp báo cáo kết quả rủi ro cho người gửi yêu cầu và đề xuất, khuyến nghị giải pháp khắc phục.

2.6. Bước 6: Xác minh báo cáo rủi ro trong hệ thống thông tin

Sau khi xác định được những rủi ro trong quá trình kiểm tra, nhân viên thực hiện xác minh nguồn gốc của từng báo cáo nhằm đảm bảo rằng yếu tố này đến từ nguồn đáng tin cậy. Việc làm này bao gồm xác định người gửi báo cáo, thời gian gửi và chứng cứ có sẵn để xác minh dữ liệu của bản báo cáo.

Sắp xếp mức độ nghiêm trọng và ưu tiên của những rủi ro dựa vào thông tin trong báo cáo với các tiêu chí: Tiềm năng gây hại, tỷ lệ xảy ra, tác động để xác định tính quan trọng của mỗi loại rủi ro.

2.7. Bước 7: Phương án xử lý rủi ro trong quy trình bảo mật thông tin

Căn cứ vào các báo cáo và phân loại của rủi ro, nhân viên sẽ xác định được những giải pháp kiểm soát phù hợp để giảm bớt hoặc loại bỏ các rủi ro này. Một số biện pháp kiểm soát có thể áp dụng như: Cập nhật quy trình bảo mật an toàn thông tin, triển khai hệ thống bảo mật mới, thay đổi cấu hình hệ thống,…

Cùng lúc đó, hãy xây dựng kế hoạch triển khai các biện pháp kiểm soát được đề xuất như: Xác định thời gian triển khai, nguồn nhân lực, người chịu trách nhiệm thực hiện,… giúp tránh các rủi ro và đảm bảo quá trình thực hiện đúng lộ trình và kế hoạch ban đầu đặt ra.

2.8. Bước 8: Phân công xử lý các rủi ro trong hệ thống bảo mật thông tin

Khi đã xác định được phương án xử lý rủi ro trong quy trình bảo mật an toàn thông tin, trưởng bộ phận sẽ phân công trách nhiệm cho các thành viên nắm nhiệm vụ cụ thể. Điều này sẽ đảm bảo giải pháp được thực hiện và kiểm soát.

2.9. Bước 9: Đánh giá toàn bộ quy trình bảo mật thông tin

Những rủi ro trong hệ thống bảo mật thông tin đã được khắc phục một cách hiệu quả. Nhân viên sẽ thực hiện đánh giá căn cứ vào kế hoạch đã được xây dựng gồm: Kiểm tra quy trình bảo mật, hệ thống và mạng, ứng dụng và mã nguồn, thông tin nhạy cảm,… Tổng hợp và phân tích kết quả đánh giá nhằm xác định những vấn đề bảo mật, lỗ hổng, và rủi ro đã phát hiện được. Việc đánh giá sẽ dựa vào mức độ nghiêm trọng của mỗi vấn đề và ưu tiên hóa chúng theo các tiêu chí: Nguy cơ gây hại, tỷ lệ xảy ra và những tác động của nó vào hệ thống thông tin.

2.10. Bước 10: Báo cáo lưu trữ hồ sơ sau quy trình bảo mật an toàn thông tin

Khâu cuối cùng trong quy trình bảo mật thông tin đó chính là báo cáo lưu trữ hồ sơ khi hoàn thành việc kiểm tra. Nhân viên báo cáo sử dụng những giải pháp bảo mật về mã hóa, chữ ký số, kiểm soát truy cập để đảm bảo tính toàn vẹn và bảo mật của dữ liệu.

Hơn nữa, thường xuyên theo dõi quá trình lưu trữ hồ sơ, tuân thủ theo các quy định lưu trữ và quy tắc truy cập bao gồm việc kiểm tra định kỳ và lưu trữ hồ sơ. Cuối cùng, báo cáo về quá trình lưu trữ hồ sơ cho các bên liên quan và tổ chức có thẩm quyền theo quy định pháp lý.

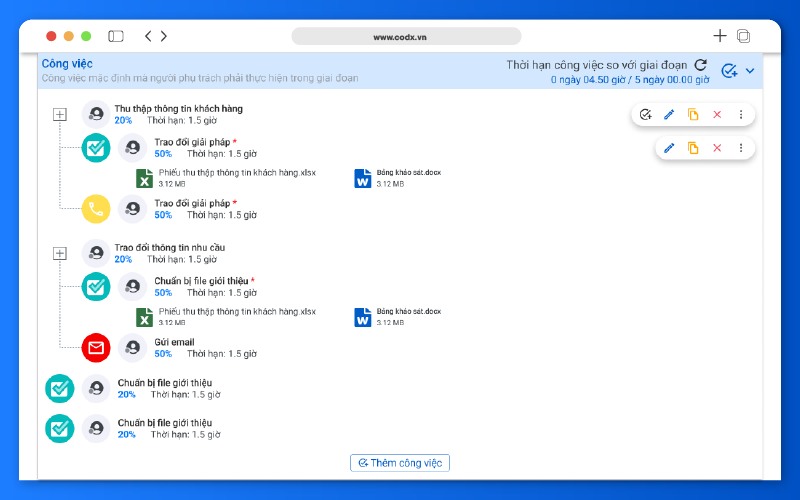

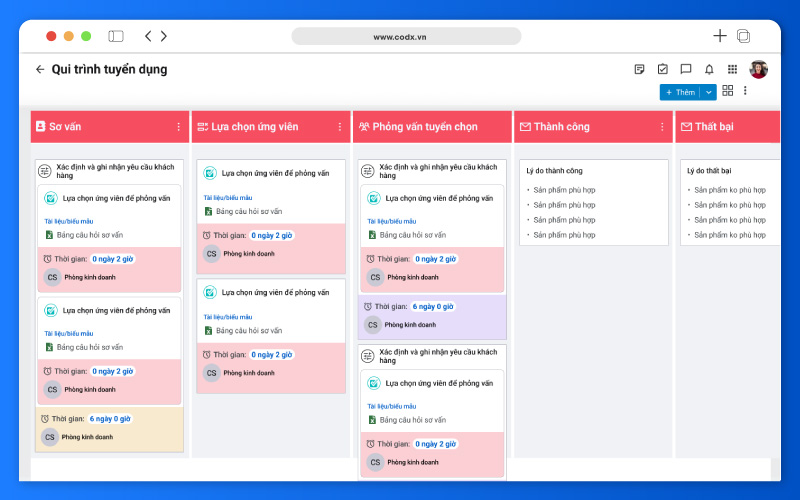

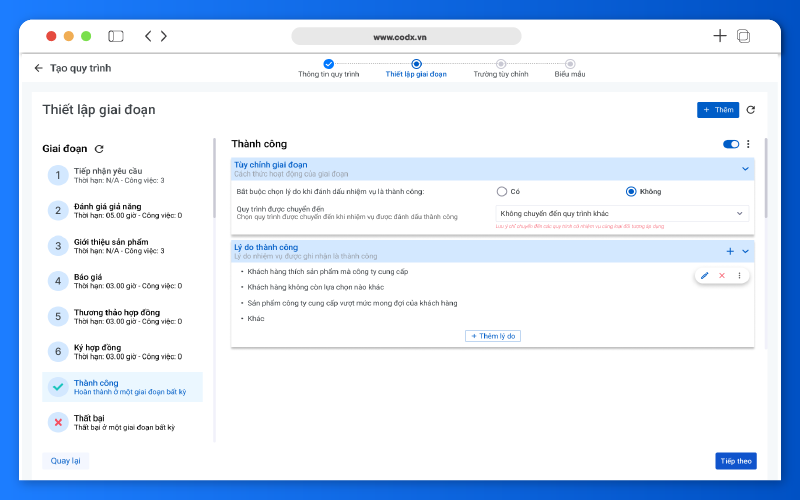

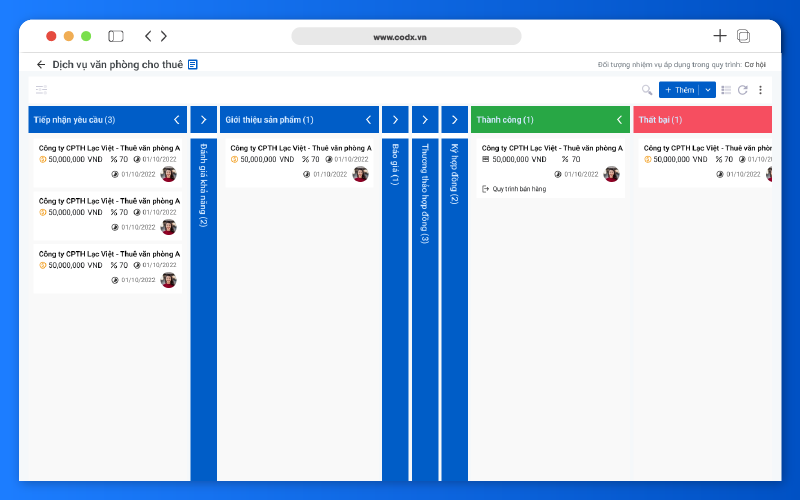

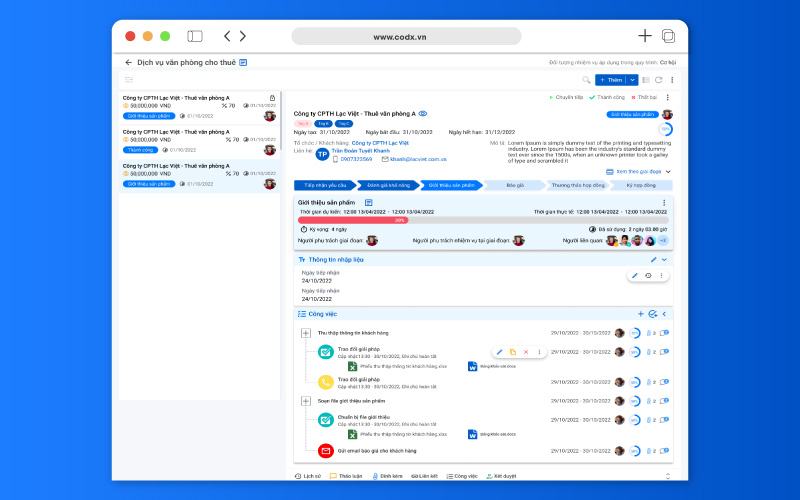

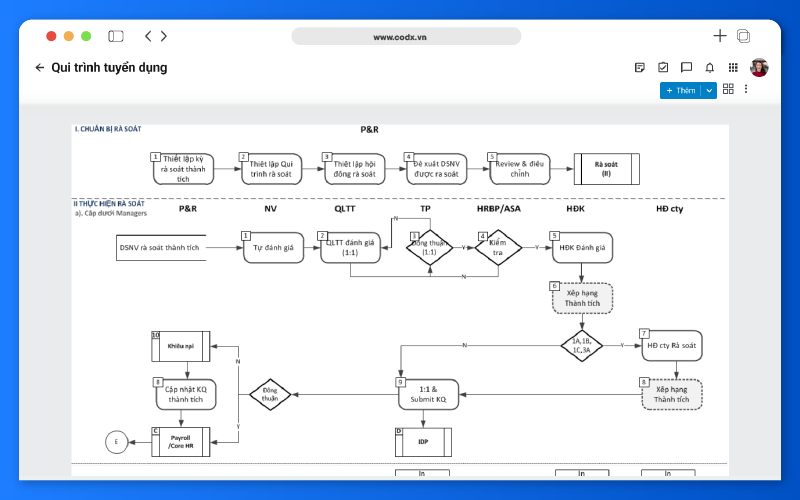

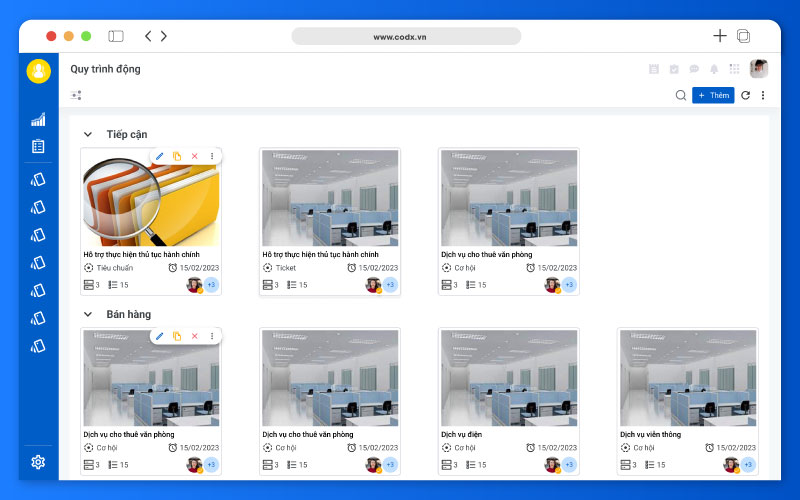

3. Quản lý quy trình bảo mật an toàn thông tin hiệu quả với CoDX Process

Nếu doanh nghiệp đang tìm cho mình một giải pháp quản lý và bảo mật an toàn thông tin hiệu quả. Tham khảo phần mềm CoDX Process giúp giảm thiểu tối đa rủi ro rò rỉ thông tin ra bên ngoài nhờ những tính năng ưu việt:

PHẦN MỀM QUẢN LÝ QUY TRÌNH ĐỘNG CODX PROCESS Phần mềm quản lý quy trình của CoDX là giải pháp quản lý bộ quy trình nghiệp vụ cho doanh nghiệp 4.0. Phần mềm này hỗ trợ số hóa tất cả quy trình nghiệp vụ của doanh nghiệp và quản lý và lưu trữ tập trung tại một nơi duy nhất, truy xuất nhanh chóng, áp dụng đồng nhất. Phần mềm quản lý quy trình CoDX Process giúp doanh nghiệp giải quyết các vấn đề:

Nhanh tay đăng ký để trải nghiệm ngay gói dùng thử phần mềm quản lý quy trình động CoDX Process cực “hời”: Với gói dùng thử đặc biệt này của CoDX, các doanh nghiệp từ nhiều ngành nghề, lĩnh vực ở nhiều quy mô cũng như tình hình hoạt động kinh doanh khác nhau đều có thể tham gia áp dụng vào chính tổ chức của mình sao cho phù hợp nhất.

THÔNG TIN LIÊN HỆ:

Việc bảo mật thông tin trong công ty là một vấn đề rất quan trọng. Công ty cần thiết lập và triển khai quy trình bảo mật thông tin một cách nghiêm túc nhằm bảo vệ dữ liệu của mình. Từ đó giúp công ty tránh được những hành vi xâm phạm và củng cố lòng tin với đối tác, khách hàng và nhân viên. Theo dõi website của CoDX để cập nhật nhiều kiến thức hữu ích nhé!